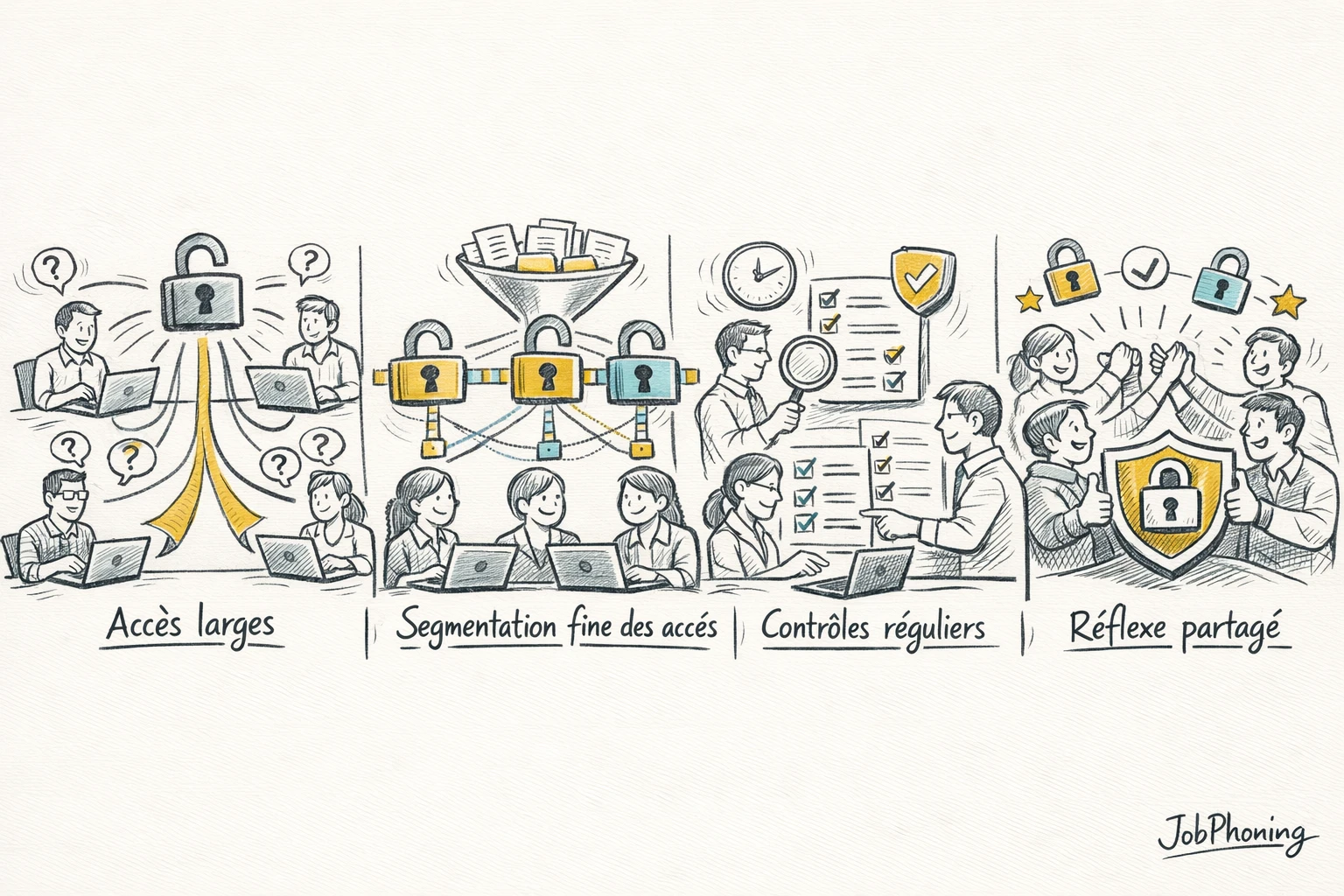

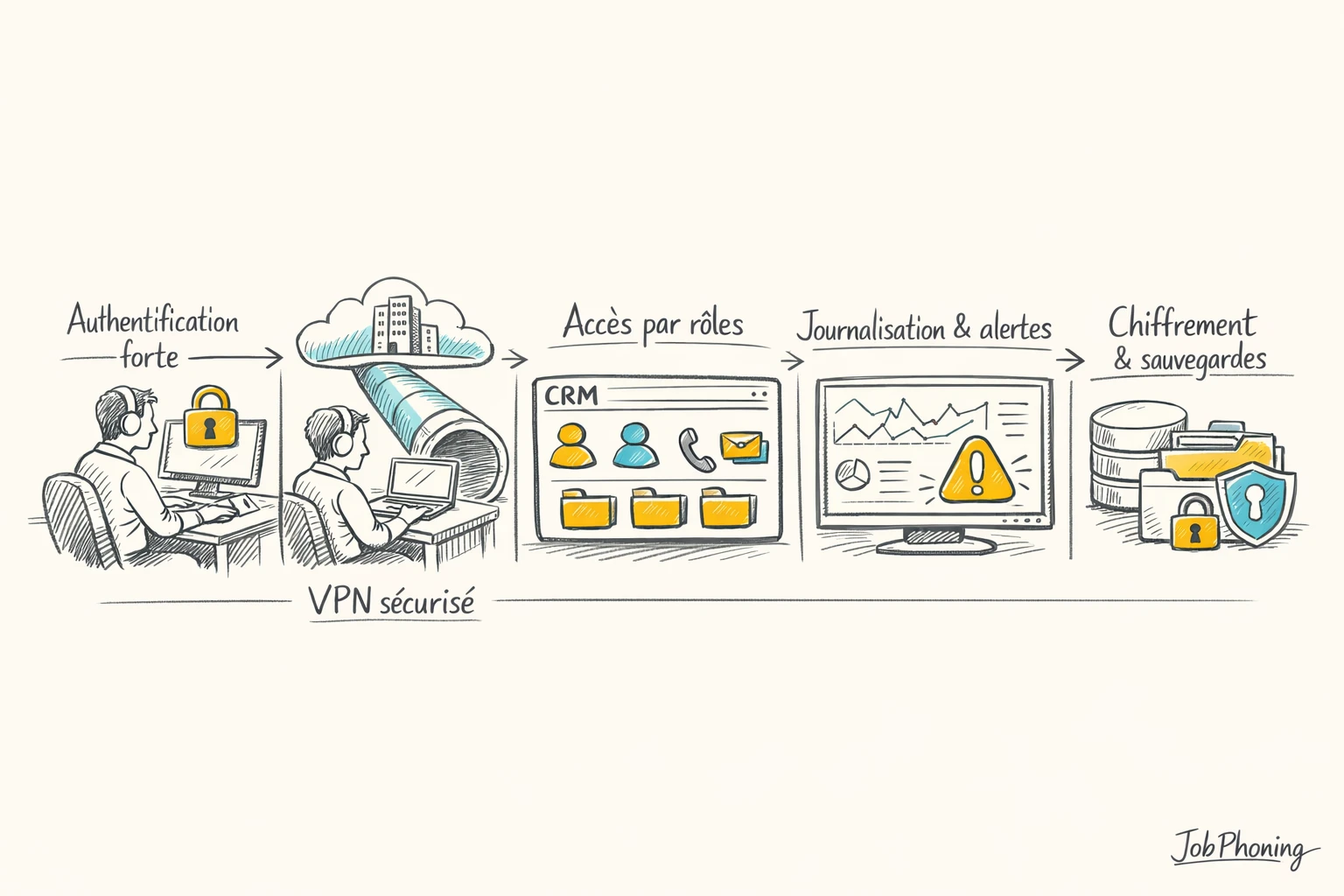

Protéger vos fichiers clients quand vos équipes appellent depuis leur domicile n’a rien d’anecdotique. Vous êtes directeur commercial, dirigeant de PME B2B ou responsable marketing et vous pilotez des campagnes d’appels en mode homeshoring B2B ; vous vous interrogez sur la meilleure façon de garder la main sur vos informations sensibles. Imaginez une PME industrielle qui confie 15 000 contacts à une équipe de cinq téléopérateurs dispersés sur le territoire, chacun passant près de 200 appels par jour : un seul poste mal sécurisé ou une mauvaise habitude peut suffire à exposer tout le fichier. Entre exigences de conformité RGPD, attentes de vos clients et objectifs de performance, vous devez concilier rapidité d’exécution et sécurité des données clients sans alourdir le quotidien des équipes. En vous appuyant sur l’expérience terrain de JobPhoning, vous pourrez structurer un cadre de travail à distance fiable, concret et soutenable pour votre prospection.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection