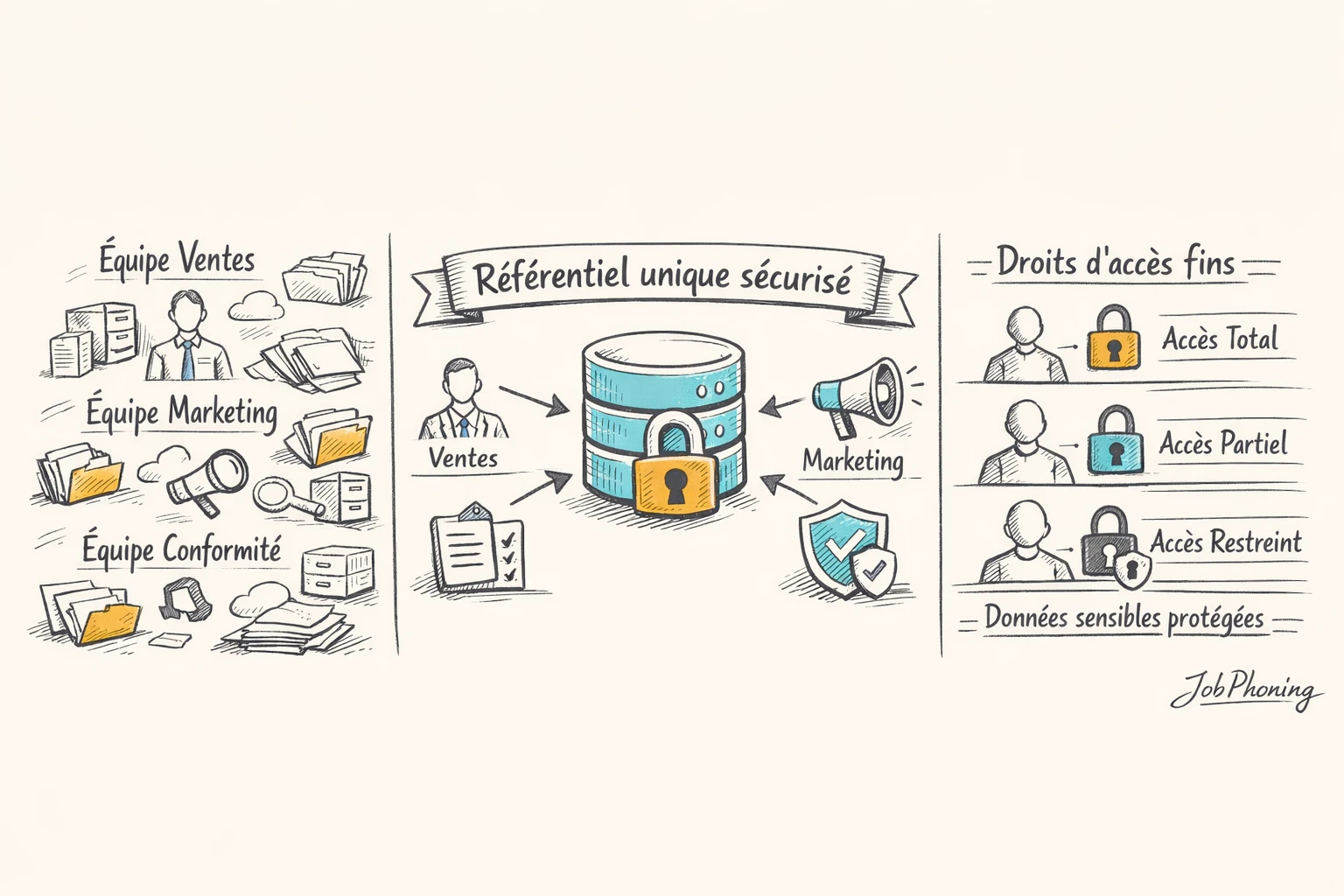

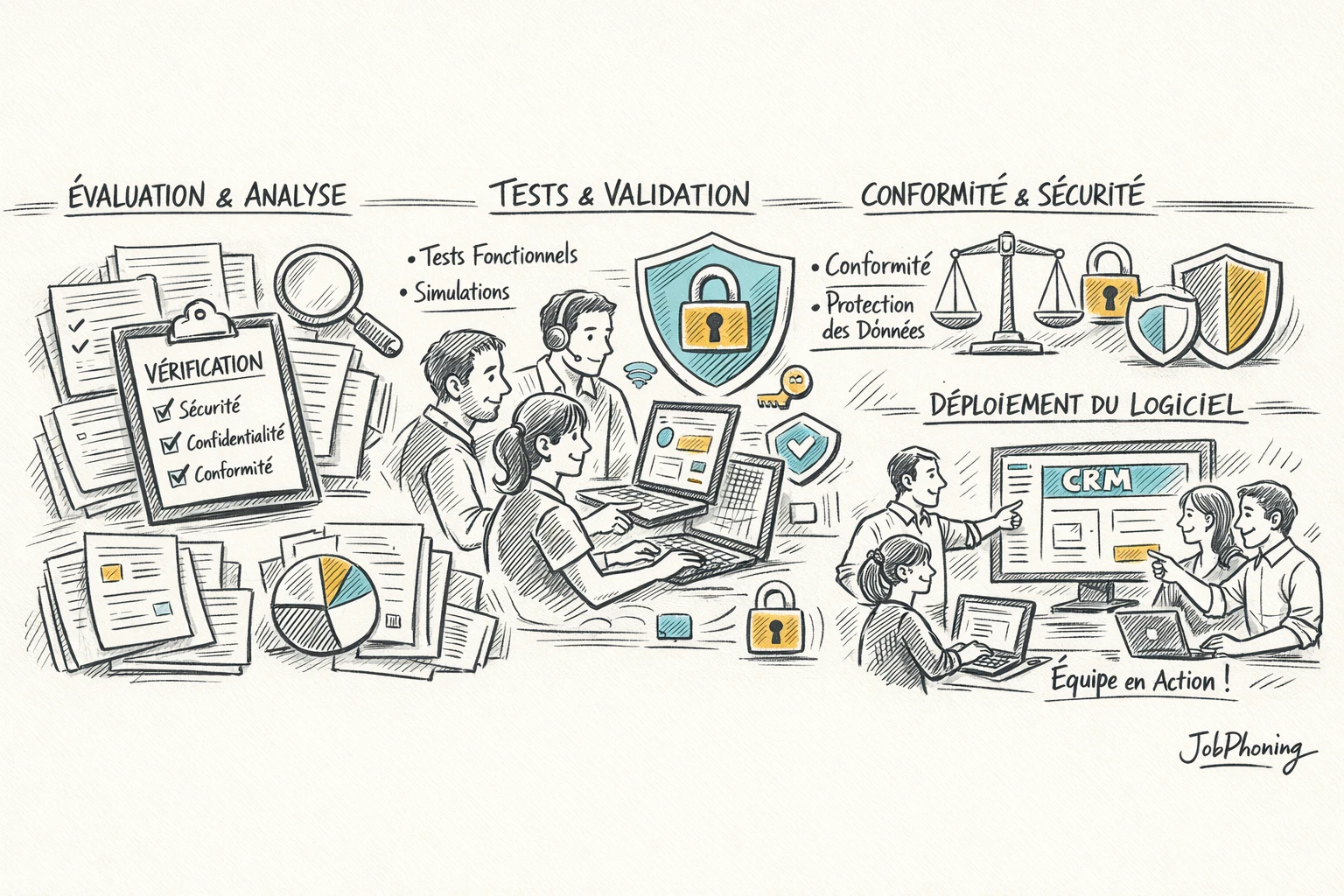

Choisir un outil pour gérer la prospection n’est plus seulement une question de fonctionnalités commerciales, c’est une question de confiance. Dirigeants de PME B2B, directions commerciales, marketing ou DPO trouvent ici des repères concrets pour sélectionner un logiciel de prospection qui protège réellement les informations de leurs clients et prospects. Quand une équipe de cinq commerciaux gère chaque mois plus de 3 000 contacts et des centaines d’appels, une simple feuille Excel partagée ou un envoi de fichier par e-mail peut suffire à exposer l’entreprise à une fuite ou à une non-conformité coûteuse. Vous verrez comment articuler sécurité des données, performance des campagnes et relations de confiance avec vos interlocuteurs, tout en restant aligné avec la conformité RGPD. L’expérience d’une plateforme structurée comme JobPhoning servira de fil conducteur pour transformer un risque diffus en avantage compétitif maîtrisé.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection