Gérer les droits utilisateurs dans les outils de téléprospection

Sécurisez vos données et optimisez la performance de vos équipes grâce à des accès maîtrisés.

Bien gérer qui a accès à quoi dans vos outils de téléprospection n’est plus une option. Directeurs commerciaux, dirigeants de PME B2B ou responsables de centres d’appels, vous jonglez déjà avec des volumes d’appels importants et plusieurs intervenants. Dans une équipe de huit téléopérateurs, un manager et un prestataire externe, un accès mal défini suffit pour qu’un fichier de prospects soit modifié ou qu’un export de données sensibles parte au mauvais endroit. À l’inverse, des restrictions trop fortes bloquent la production et poussent les équipes à contourner les règles. En structurant clairement vos droits utilisateurs et vos différents profils et responsabilités, vous sécurisez vos listes de contacts, fiabilisez le suivi des campagnes et simplifiez le travail quotidien. L’enjeu dépasse la simple sûreté informatique : il touche directement la performance de vos appels sortants et la confiance que vous accordez à votre organisation commerciale. Que vous utilisiez un logiciel maison ou une plateforme comme JobPhoning, ce cadrage des accès devient un levier concret pour reprendre la main sur vos données et réduire les risques opérationnels.

Pourquoi la gestion des droits utilisateurs est stratégique dans vos outils de téléprospection

Dans un environnement de téléprospection B2B où les équipes tournent vite et où plusieurs acteurs interviennent sur les mêmes campagnes, la gestion des droits utilisateurs devient un levier de pilotage aussi important que le script ou le ciblage. Un accès trop large à l’outil d’appels sortants augmente mécaniquement le risque d’erreurs, de fuites de données et de reporting faussé, avec des impacts directs sur la performance commerciale.

Concrètement, un téléopérateur qui peut modifier un fichier de prospection complet peut, en quelques clics, supprimer des segments entiers de prospects ou écraser des informations de qualification. À l’inverse, un manager privé de certaines permissions ne pourra pas corriger un paramétrage de campagne d’appels B2B ou réaffecter des comptes en urgence. La bonne granularité des rôles et permissions conditionne donc à la fois la sécurité des données et la capacité à réagir vite sur le terrain.

Un enjeu de conformité, mais surtout de qualité opérationnelle

Les recommandations de la protection des données, comme les orientations de la CNIL en matière de sécurité, poussent à limiter l’accès aux seules informations nécessaires. Dans les outils de téléprospection, cela se traduit par une stricte maîtrise des profils d’accès : qui peut voir quels prospects, qui peut exporter, qui peut écouter les enregistrements d’appels. Ce n’est pas qu’un sujet juridique ; c’est un facteur clé de qualité des données commerciales et de confidentialité des fichiers.

- Moins d’accès inutiles : moins de risques de manipulations intempestives.

- Des responsabilités clairement définies : chaque action est traçable et assumée.

- Un pilotage des campagnes plus fiable : les indicateurs reposent sur des données stables.

Pour un directeur commercial, structurer la gestion des accès dans ses outils de téléprospection, qu’il s’agisse d’un système interne ou d’une plateforme comme JobPhoning, revient donc à sécuriser son patrimoine de données, fiabiliser son reporting et donner aux équipes un cadre clair pour travailler efficacement.

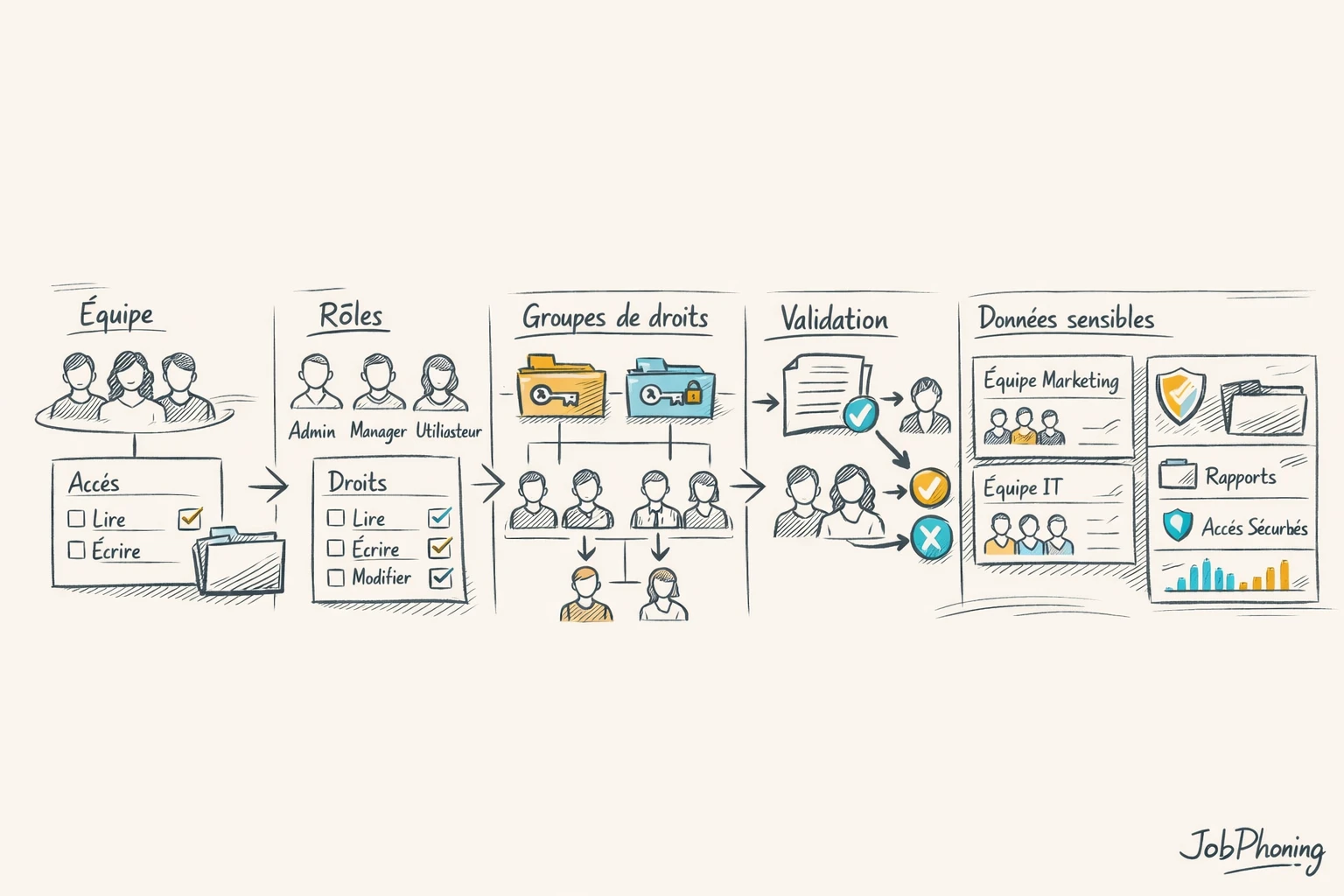

Définitions : profils, rôles, droits utilisateurs et périmètres d’accès

Avant de paramétrer un outil d’appels sortants, il est utile de clarifier quelques notions de base. Elles structurent la façon dont vous répartissez la responsabilité entre direction commerciale, managers de plateau et téléopérateurs. Une définition trop floue conduit vite à des accès trop larges ou, au contraire, à des blocages qui ralentissent les campagnes.

Les notions fondamentales pour cadrer les accès

- Profil : ensemble type de réglages appliqués à un utilisateur (ex. "téléopérateur junior", "manager France") qui détermine par défaut ce qu’il voit et ce qu’il peut faire dans l’outil.

- Rôle : position de la personne dans l’organisation commerciale (administrateur, superviseur, agent, prestataire externe), qui sert de base à la définition du profil adapté.

- Droit utilisateur : autorisation précise accordée à un compte, par exemple créer une campagne, modifier un script, exporter des données, écouter des enregistrements ou valider des rendez-vous.

- Périmètre d’accès : zone fonctionnelle ou métier sur laquelle ces droits s’appliquent : une équipe, un pays, un portefeuille de comptes, un type de campagne d’appels B2B, etc.

- Groupe ou équipe : regroupement d’utilisateurs partageant un même périmètre (équipe "Nouveaux clients", équipe "Relance contrats") pour simplifier l’administration des permissions.

- Niveau de sensibilité des données : classification des informations (données de contact, historique commercial, enregistrements d’appels) qui guide le niveau de restriction nécessaire pour garantir la sécurité des données.

Dans la pratique, un administrateur peut par exemple disposer de tous les droits sur l’ensemble des campagnes, tandis qu’un téléopérateur externe ne voit qu’une liste de contacts limitée et ne peut pas exporter les fichiers. En séparant clairement rôles, droits et périmètres, vous réduisez les risques d’erreurs de manipulation, protégez la confidentialité des fichiers et améliorez la qualité des données commerciales saisies au quotidien.

Ces briques de base servent ensuite à construire une politique de gestion des accès qui concilie contrôle, efficacité opérationnelle et pilotage fiable des performances.

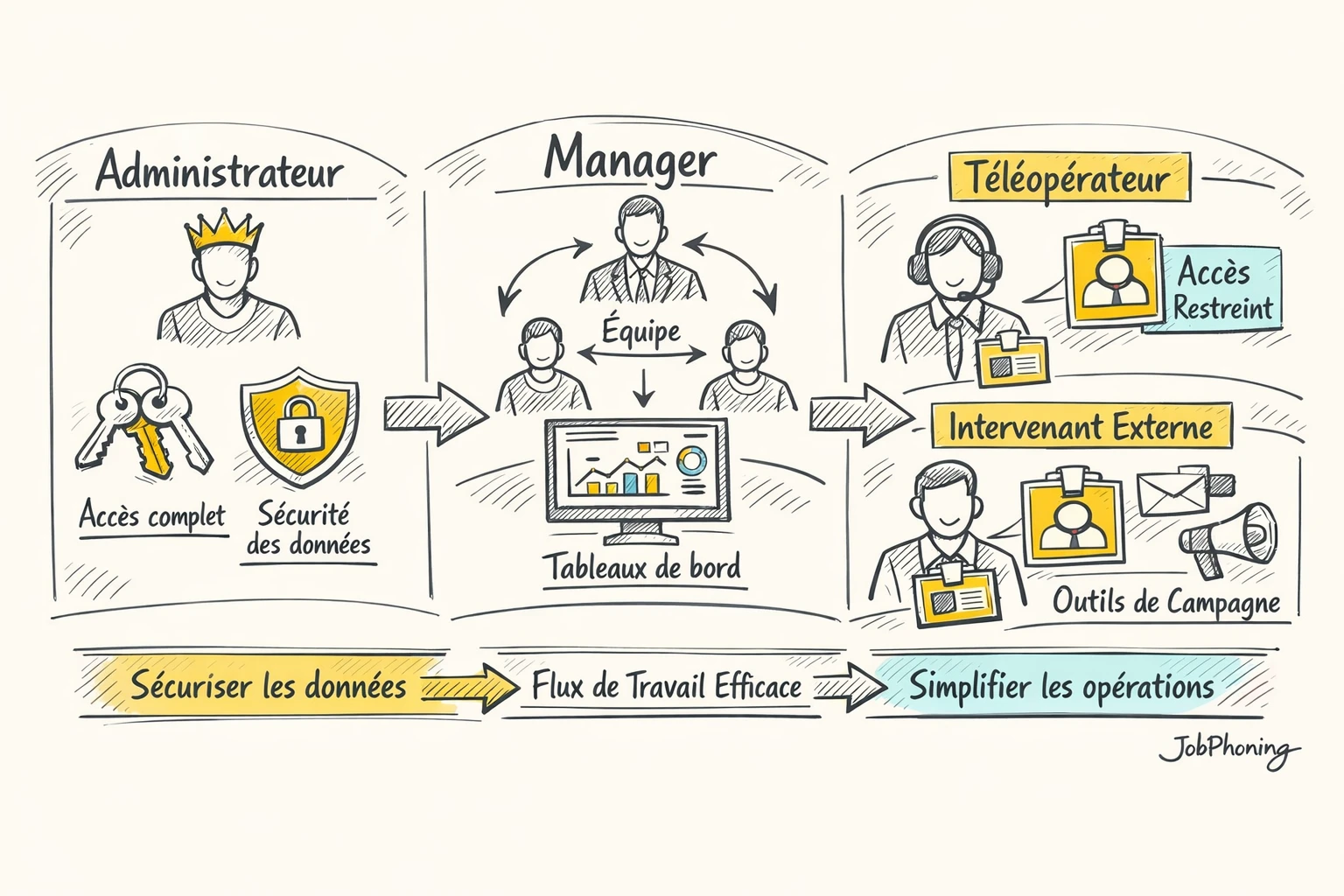

Structurer les rôles dans l’organisation commerciale : administrateurs, managers, téléopérateurs, intervenants externes

La structuration des rôles est la colonne vertébrale de votre organisation commerciale dans les outils de téléprospection. Derrière chaque profil d’accès se cachent des décisions très concrètes : qui peut importer un fichier de prospects, qui valide un script, qui accède aux statistiques détaillées d’une campagne d’appels B2B, qui a la main sur la suppression ou la modification de données sensibles. Un mauvais découpage brouille la responsabilité, fragilise la sécurité des données et complique le pilotage des campagnes.

Répartition type des responsabilités

Un schéma robuste repose généralement sur quatre catégories d’acteurs, avec des droits utilisateurs gradués :

- Administrateurs : configuration des outils de téléprospection, création des profils, définition des rôles et permissions, gestion des intégrations et des fichiers sources.

- Managers : paramétrage opérationnel des campagnes, affectation des listes d’appels aux équipes, contrôle de la qualité des données commerciales et suivi des indicateurs.

- Téléopérateurs : consultation des fiches qui leur sont attribuées, mise à jour des informations nécessaires, saisie des comptes rendus d’appel, sans accès aux réglages globaux.

- Intervenants externes (prestataires, auditeurs, partenaires) : accès restreint à un périmètre précis, souvent temporaire, pour limiter les risques sur la confidentialité des fichiers.

Dans une organisation multi-équipes, l’administrateur de télévente doit arbitrer finement entre autonomie et contrôle. Par exemple, autoriser les managers à créer eux-mêmes des campagnes tout en bloquant la modification des modèles de reporting. Ou encore donner aux prestataires externes une visibilité partielle sur les résultats sans leur permettre d’exporter l’intégralité du portefeuille. Plus les rôles sont clairement définis et documentés, moins vous aurez de demandes ad hoc d’ouverture de droits, de conflits de responsabilités ou de corrections manuelles après une mauvaise manipulation. Cette gouvernance des accès devient alors un levier de fiabilité des données, mais aussi de fluidité pour les équipes terrain.

Les principaux modèles d’attribution des droits d’accès dans un outil de téléprospection

Choisir un modèle d’attribution des droits d’accès dans un outil de gestion des appels impacte directement la protection des données, la responsabilité des équipes et la traçabilité des actions. L’objectif est de donner à chacun le niveau d’accès dont il a besoin pour travailler, sans exposer inutilement des informations sensibles ni complexifier l’administration quotidienne.

Quatre grands modèles se retrouvent fréquemment dans les organisations commerciales. Le modèle par rôle (RBAC) associe des droits types à des profils standards : administrateur, responsable d’équipe, opérateur, contrôleur qualité, etc. Il est simple à maintenir et s’aligne bien avec l’organigramme, mais peut manquer de finesse pour certains projets.

Le modèle par équipe ou par campagne relie les autorisations au projet traité. Une personne qui travaille sur deux missions aura deux ensembles de permissions distincts. Cette logique facilite le cloisonnement entre clients ou segments, notamment lorsqu’on exploite une plateforme d'appels pour plusieurs donneurs d’ordres.

Le modèle par périmètre de données se concentre sur les objets manipulés : listes de contacts, scripts, enregistrements d’appels, rapports. On définit qui peut voir, modifier ou exporter chaque catégorie. Ce fonctionnement renforce la confidentialité des informations mais suppose une cartographie précise des ressources.

Enfin, le modèle par niveau de risque adapte les droits à la sensibilité métier : plus l’impact potentiel d’une mauvaise manipulation est élevé (perte de données, fuite d’informations, non-conformité), plus les accès sont limités et contrôlés.

En pratique, de nombreuses solutions de téléprospection B2B combinent ces approches : une base par rôle, enrichie de restrictions par campagne ou par type de données. L’essentiel est de documenter ces choix, de les faire valider par la direction et de les communiquer clairement aux utilisateurs pour que chacun maîtrise ses responsabilités d’accès.

Étapes clés pour concevoir et déployer une politique de droits utilisateurs efficace

Une politique claire de permissions d’accès ne se rédige pas au fil de l’eau. Dans un environnement de téléprospection B2B où interviennent commerciaux internes, managers et prestataires, chaque décision d’autorisation a un impact direct sur la qualité des données commerciales, la confidentialité et le pilotage des campagnes. Un directeur commercial ou un responsable de centre d’appels gagne à traiter ce sujet comme un mini‑projet, avec des étapes formalisées plutôt qu’une simple configuration technique.

- Cartographier les populations : lister fonctions, équipes, prestataires, et leurs besoins opérationnels dans l’outil d’appels sortants.

- Définir les objectifs de contrôle : sécurité des données, traçabilité, responsabilité managériale, niveau d’autonomie des équipes.

- Traduire ces besoins en profils types (administration, supervision, production, support) et limiter le nombre de modèles.

- Associer pour chaque profil une matrice de rôles et permissions : création, modification, export, suppression, accès aux statistiques.

- Tester sur un périmètre restreint (une équipe pilote ou une campagne) avant généralisation à l’ensemble de la plateforme d’appels.

- Documenter simplement : fiche synthétique par profil, intégrée au parcours d’onboarding des nouveaux utilisateurs et des intervenants externes.

- Suivre les incidents : erreurs de saisie, exports non justifiés, consultations inappropriées, pour ajuster les accès si nécessaire.

- Planifier une revue régulière (trimestrielle ou semestrielle) des comptes, profils et droits obsolètes, notamment lors des mouvements de personnel.

Une entreprise qui met en œuvre ces étapes dans ses outils de téléprospection gagne un socle de gouvernance solide : les équipes travaillent avec un cadre lisible, les managers gardent la main sur les données sensibles, et la direction dispose d’un dispositif d’accès maîtrisé, révisable et aligné sur l’organisation commerciale réelle.

Scénario concret : sécuriser une campagne d’appels sortants B2B avec plusieurs équipes et prestataires

Imaginez une campagne d’appels sortants B2B pour lancer une nouvelle offre sur trois régions, avec une équipe interne, un plateau externalisé et quelques téléopérateurs freelances. Sans gestion fine des accès, chacun peut voir tous les comptes, modifier les scripts, exporter les listes ou écouter n’importe quel enregistrement. Le risque de fuite de données, de doublons ou de prise de RDV non conformes explose, et le pilotage devient rapidement ingérable.

Un découpage des accès par rôles et périmètres

Dans un outil d’appels sortants, la première décision consiste à segmenter les droits par type d’acteur et par périmètre. Par exemple : l’administrateur du projet définit les campagnes, charge les fichiers, crée les profils d’accès et supervise la sécurité des données. Les managers régionaux suivent les indicateurs, attribuent les listes à leurs équipes et valident les comptes rendus. Les téléopérateurs internes ne voient que leurs propres fichiers et ne peuvent ni exporter, ni supprimer de contacts. Les prestataires externes sont cantonnés à une campagne précise, avec des champs masqués (marge, historique sensible, informations contractuelles…).

Concrètement, pour cette opération multi-équipes, vous pouvez fixer les règles suivantes :

- un fichier de prospection par région, assigné à un seul groupe d’appels à la fois ;

- des rôles distincts pour l’interne et l’externe, avec des permissions plus restreintes pour les prestataires ;

- l’édition des scripts et des argumentaires limitée à l’administrateur et aux managers ;

- l’accès aux statistiques globales réservé à la direction commerciale ;

- une traçabilité fine des actions (qui a modifié quoi, sur quel contact, à quel moment).

Cette organisation permet de protéger la confidentialité des fichiers, de fiabiliser la qualité des données commerciales et de conserver un pilotage clair de la campagne. Une plateforme structurée comme JobPhoning facilite ce type de paramétrage en combinant gestion des permissions, suivi en temps réel des appels et contrôle systématique des rendez-vous validés, tout en laissant aux équipes opérationnelles l’autonomie nécessaire pour produire des résultats.

Les erreurs fréquentes de gestion des permissions qui dégradent la qualité des données commerciales

Plusieurs mauvaises pratiques, souvent banales, détériorent progressivement la qualité des données commerciales dans un outil d’appels sortants. Le problème ne vient pas seulement des utilisateurs, mais surtout d’une gestion des accès mal définie : profils trop puissants, absence de contrôle, manque de traçabilité. À terme, les fichiers deviennent moins fiables, les statistiques de pilotage se dégradent et les équipes perdent confiance dans l’outil.

Des droits mal calibrés, source de données polluées

Une erreur fréquente consiste à donner à tout le monde la possibilité de créer, modifier ou supprimer des fiches prospects sans garde-fous. Un téléopérateur qui corrige un doublon peut, par mégarde, écraser une information stratégique saisie par un commercial terrain. Dans un plateau interne ou chez un sous-traitant, on observe souvent :

- des comptes partagés entre plusieurs personnes, sans responsabilité claire sur les actions effectuées ;

- des intervenants externes qui conservent un accès complet une fois la campagne terminée ;

- la possibilité d’exporter en masse les contacts, sans journalisation ni validation.

Ces dérives créent des incohérences dans la base, multiplient les doublons et compliquent le suivi des campagnes d’appels B2B. La direction commerciale se retrouve avec des tableaux de bord faussés, incapables de refléter la vraie performance.

Autre piège : l’absence de séparation claire entre les périmètres d’accès. Quand un manager peut intervenir sur toutes les campagnes, y compris celles d’autres pays ou d’autres entités juridiques, la confidentialité des fichiers de prospection est mise en cause. À l’inverse, si les permissions sont tellement restrictives que les équipes ne peuvent pas enrichir ou corriger les données au fil de l’appel, la base stagne et perd en valeur.

Une organisation commerciale qui veut fiabiliser son reporting doit donc traiter la sécurité des données et les rôles et permissions comme un sujet de gouvernance, pas seulement comme un paramétrage technique. Cela implique de documenter les profils d’accès, de les réviser régulièrement et d’aligner les règles de permission sur les responsabilités réelles de chaque rôle, que l’on utilise un logiciel maison ou une plateforme spécialisée comme JobPhoning.

Bonnes pratiques et checklist pour administrer les droits utilisateurs au quotidien

Une administration rigoureuse au quotidien évite que des droits utilisateurs théoriquement bien pensés se dégradent avec le temps. Dans un environnement de télévente, les arrivées, départs et changements de périmètre sont fréquents : sans suivi, certains comptes conservent des autorisations sensibles, d’autres n’ont pas les moyens d’atteindre leurs objectifs. Le responsable commercial ou l’administrateur du service de phoning doit donc intégrer la gestion des accès dans sa routine de pilotage.

Checklist opérationnelle pour vos outils de téléprospection

- Tenir un inventaire à jour des comptes actifs, rattaché à l’organigramme réel.

- Vérifier à chaque arrivée ou départ que le profil correspondant est créé, modifié ou désactivé immédiatement.

- Contrôler chaque semaine les profils d’accès des administrateurs et limiter ce statut aux seuls besoins avérés.

- Revoir mensuellement les rôles et permissions des managers (export, suppression, modification de scripts).

- Attribuer par défaut le niveau de visibilité minimum aux téléopérateurs (listes, campagnes, reporting).

- Isoler les intervenants externes dans des périmètres dédiés pour protéger la confidentialité des fichiers.

- Programmer un audit trimestriel des logs sensibles : exports massifs, suppressions de contacts, changements de paramètres.

- Standardiser les règles de nommage des campagnes pour éviter les erreurs de sélection dans les rapports.

- Documenter les procédures de demande de nouveaux droits et imposer une validation managériale.

- Former régulièrement les managers aux impacts des rôles et permissions sur la qualité des données commerciales.

- Tester au moins une fois par trimestre un scénario de création de compte bout en bout (création, affectation, suppression).

- Planifier un point semestriel avec la DSI ou le RSSI pour aligner les pratiques sur la politique de sécurité des données globale.

Dans une équipe qui pilote plusieurs campagnes d’appels B2B simultanées, cette discipline évite les accès trop larges, les doublons ou les reports incohérents. Un administrateur qui applique systématiquement cette check-list garde la maîtrise de ses outils de téléprospection, tout en laissant aux équipes l’autonomie nécessaire pour produire des résultats et exploiter pleinement une plateforme comme JobPhoning.

Comment JobPhoning illustre une gestion structurée et contrôlée des droits utilisateurs

Dans une plateforme de téléprospection B2B, la manière dont sont paramétrés les rôles conditionne directement le niveau de contrôle opérationnel. Sur JobPhoning, la séparation entre donneurs d’ordre et téléopérateurs indépendants impose une gestion fine des droits utilisateurs : chacun voit uniquement ce qui est nécessaire à sa mission. Un donneur d’ordre peut, par exemple, déposer ses fichiers de prospection, définir les critères de qualification, suivre les statistiques et écouter les enregistrements, sans pour autant accéder aux comptes personnels des téléopérateurs.

Les téléopérateurs disposent d’un périmètre d’accès plus restreint, centré sur l’exécution : liste d’appels qui leur est attribuée, script, champs de qualification et consultation de leur propre historique. Ils ne peuvent pas modifier la structure des campagnes, ni exporter massivement les données, ce qui sécurise le fichier client et limite les manipulations risquées. Côté managers, un niveau intermédiaire permet de piloter plusieurs missions : visualisation agrégée des résultats, réécoute des conversations, ajustement des scripts ou des consignes, sans toucher aux paramètres sensibles du compte principal.

Un fonctionnement orienté contrôle et traçabilité

Les sessions d’appels sont enregistrées et historisées, ce qui facilite la traçabilité des actions. Lorsqu’un rendez-vous est pris, il doit être validé a posteriori par le donneur d’ordre après écoute, avant facturation. Cette étape de contrôle joue le rôle de garde-fou : elle évite qu’un intervenant externe déclare des résultats inexactes pour améliorer artificiellement ses statistiques. Dans un contexte multi-équipes, ce modèle aide aussi à comparer les performances sans ouvrir l’accès aux données détaillées des autres campagnes.

Au final, JobPhoning offre un exemple concret d’outil d’appels sortants où permissions, visibilité des informations et processus de validation sont pensés ensemble. Un directeur commercial peut s’en inspirer pour structurer les profils d’accès de son propre environnement : cloisonner les bases, limiter les exports, tracer les modifications clés et systématiser la validation managériale des résultats critiques.

Trois pistes d’action pour améliorer dès maintenant la gestion des accès dans vos outils de téléprospection

Améliorer la gestion des accès dans vos outils de téléprospection ne nécessite pas toujours un vaste projet IT. Quelques décisions ciblées peuvent renforcer la sécurité des données, protéger la confidentialité des fichiers de prospection et fiabiliser la production commerciale. L’enjeu consiste à passer rapidement d’une logique implicite (“tout le monde voit tout”) à une organisation explicite des rôles et permissions.

Trois leviers immédiats à activer

- Cartographier qui a accès à quoi : exportez la liste des comptes actifs de votre plateforme d’appels et associez-les à une fonction réelle (direction, manager, téléopérateur, prestataire). Supprimez les comptes obsolètes, désactivez les profils génériques partagés, corrigez les doublons. Dans beaucoup d’équipes, cette simple revue fait apparaître des accès trop larges à des campagnes d’appels B2B sensibles ou à des rapports financiers.

- Mettre en place 3 à 4 profils d’accès standards : définissez des profils type (par exemple administrateur, responsable d’équipe, opérationnel, externe) avec des périmètres clairs : données consultables, actions autorisées, campagnes visibles. Appliquez-les ensuite à tous les utilisateurs au lieu d’ajuster les droits individuellement. Cette standardisation limite les erreurs de configuration et facilite le pilotage des campagnes.

- Encadrer les droits autour des fichiers et du reporting : restreignez la modification et l’export des bases de prospection à un nombre réduit de personnes de confiance. Côté tableaux de bord, différenciez la visualisation (pour les équipes terrain) de l’édition des rapports (réservée au management). Sur un service de phoning comme JobPhoning, cette séparation est clé pour préserver la qualité des données commerciales tout en donnant de la visibilité aux opérationnels.

Une fois ces trois mesures déployées, programmez un contrôle trimestriel des profils d’accès. Cette routine simple ancre la gouvernance des droits utilisateurs dans le fonctionnement courant, plutôt que de la traiter seulement lors des changements d’outil ou de l’arrivée d’un nouveau manager.

Questions fréquentes sur les droits utilisateurs dans vos outils de téléprospection

Que recouvrent exactement les droits utilisateurs dans un outil de téléprospection ?

Les droits utilisateurs désignent l’ensemble des autorisations accordées à chaque personne dans l’outil : ce qu’elle peut voir, modifier, exporter ou supprimer. Le mot de passe identifie l’utilisateur, les permissions d’accès déterminent ensuite son périmètre d’action. Un téléopérateur peut, par exemple, consulter uniquement les fiches de son propre fichier d’appels et mettre à jour les statuts de contacts. Un manager accède en plus aux tableaux de bord et à la configuration des scripts. L’administrateur télévente gère, lui, les campagnes, les équipes et la création des profils d’accès.

Quels bénéfices concrets apporte une gestion fine des rôles et permissions pour la prospection B2B ?

Une gestion précise des autorisations améliore d’abord la sécurité des données : moins d’utilisateurs peuvent exporter ou supprimer des fichiers sensibles. Elle renforce aussi la qualité de l’information commerciale, en limitant les champs modifiables et les risques de saisies incohérentes. Enfin, elle clarifie le travail de chacun. Un téléopérateur se concentre sur ses appels et ses relances, tandis que le manager pilote les indicateurs sans intervenir dans toutes les fiches. Dans une campagne d’appels B2B à fort volume, cette organisation réduit les erreurs et accélère la prise de décision.

Quels risques comporte une mauvaise gestion des profils d’accès sur les données commerciales et la relation client ?

Des accès trop larges exposent à des incidents graves : suppression massive de contacts, export non contrôlé d’un fichier de prospection ou modification involontaire de champs clés. Les données deviennent vite peu fiables, avec des doublons, des statuts erronés ou des historiques tronqués. Les équipes terrain perdent alors confiance dans l’outil de téléprospection et créent leurs propres fichiers parallèles. Un autre risque tient à la confidentialité : un prestataire externe qui voit plusieurs portefeuilles clients peut mélanger les informations. Au final, la performance commerciale et l’image auprès des prospects se dégradent.

Comment structurer efficacement les rôles d’administrateur, manager, téléopérateur et intervenant externe ?

Une approche pragmatique consiste à partir des décisions que chaque profil doit réellement prendre. L’administrateur télévente configure les campagnes, les scripts, les équipes et définit la matrice de droits utilisateurs. Le manager suit la performance, ajuste les objectifs et valide éventuellement certains changements de paramétrage. Le téléopérateur se voit confier un périmètre limité : traiter ses appels, qualifier les fiches, planifier les relances. Pour les intervenants externes, l’accès doit être restreint à une ou plusieurs campagnes précises, sans visibilité sur l’ensemble du portefeuille. Cette séparation claire réduit les conflits et facilite le pilotage.

Par où commencer pour déployer une politique de droits utilisateurs dans une équipe déjà en place ?

La première étape consiste à cartographier qui fait quoi aujourd’hui : rôles réels, usages, accès existants. Un rapide audit des comptes révèle souvent des profils obsolètes, des licences non utilisées ou des autorisations d’export trop fréquentes. Il est utile ensuite de définir trois ou quatre profils d’accès standards, puis de basculer progressivement les utilisateurs vers ces modèles. Un bon point de départ est de sécuriser les actions les plus sensibles : création de campagnes, suppression de données, export complet d’un fichier. Tester la nouvelle organisation sur une équipe pilote permet de corriger les irritants avant généralisation.

Quels modèles d’attribution d’accès privilégier pour une gestion multi-équipes dans les outils de téléprospection ?

Trois logiques se combinent souvent. L’attribution par campagne d’appels B2B, simple à comprendre, limite chaque équipe à ses missions : utile quand plusieurs clients ou offres cohabitent. L’attribution par périmètre (secteur, région, taille d’entreprise) aligne les droits avec l’organisation commerciale terrain et évite les recouvrements de portefeuille. Enfin, l’utilisation de modèles de rôles standardisés garantit une cohérence entre équipes internes et prestataires. Un centre de contacts qui gère trois marques peut, par exemple, créer un jeu de permissions par marque et par fonction, puis affecter les utilisateurs à ces ensembles.

Quels indicateurs suivre pour évaluer l’impact de la gestion des droits sur la performance des campagnes ?

Plusieurs signaux permettent de mesurer l’effet d’une gouvernance des accès. Du côté de la qualité des données, on suit le taux de doublons, le pourcentage de fiches complètes ou le volume de corrections a posteriori. Sur le plan de la sécurité, le nombre d’exports de fichiers, la fréquence des restaurations de données ou des incidents déclarés donnent une bonne alerte. Enfin, la performance des campagnes d’appels B2B apporte la vision business : évolution du taux de prise de rendez-vous, productivité par heure d’appel et stabilité des résultats lors des changements d’équipes.

Comment concilier contrôle des accès et autonomie des téléopérateurs au quotidien ?

Le principe de base consiste à verrouiller les fonctions structurantes tout en laissant de la latitude sur le travail opérationnel. Un téléopérateur doit pouvoir mettre à jour les informations de contact, créer un rappel, adapter légèrement son script ou ajouter une note. En revanche, il n’a pas besoin de modifier l’arborescence des campagnes ou les règles de qualification. L’autonomie passe aussi par la clarté : chaque profil comprend ce qu’il peut faire et ce qui relève du manager. Certaines organisations ajustent progressivement les permissions en fonction de l’expérience et des résultats obtenus.

Comment intégrer des prestataires externes ou freelances sans compromettre la sécurité des données de prospection ?

La clé consiste à créer des profils d’accès dédiés pour ces intervenants, limités à leurs campagnes et à un volume de données strictement nécessaire. Les fichiers sources restent sous contrôle du donneur d’ordre, qui alimente la plateforme d’appels par lots ou via des vues filtrées. L’export massif de contacts est généralement interdit, sauf besoin très justifié. À la fin de la mission, les comptes sont désactivés et les accès révoqués. Dans un dispositif multi-prestataires, cette discipline évite les fuites d’informations entre équipes et protège la valeur du portefeuille de prospects.

En quoi une plateforme comme JobPhoning peut-elle faciliter la gestion structurée des droits utilisateurs ?

Une solution spécialisée comme JobPhoning organise nativement la relation entre donneurs d’ordre et téléopérateurs indépendants. Les missions sont créées par le donneur d’ordre, qui définit les campagnes, les critères de ciblage et le périmètre accessible à chaque intervenant. La centralisation des appels, des enregistrements et des statistiques permet de contrôler l’usage des données sans installer d’outil interne complexe. JobPhoning aide ainsi à cadrer qui voit quels fichiers et qui pilote les résultats, tout en laissant aux téléopérateurs l’espace nécessaire pour conduire leurs appels et qualifier les contacts efficacement.

Prêt à passer à l'action ?

Découvrez comment JobPhoning peut accélérer votre prospection commerciale, équiper vos équipes ou vous former à la téléprospection.