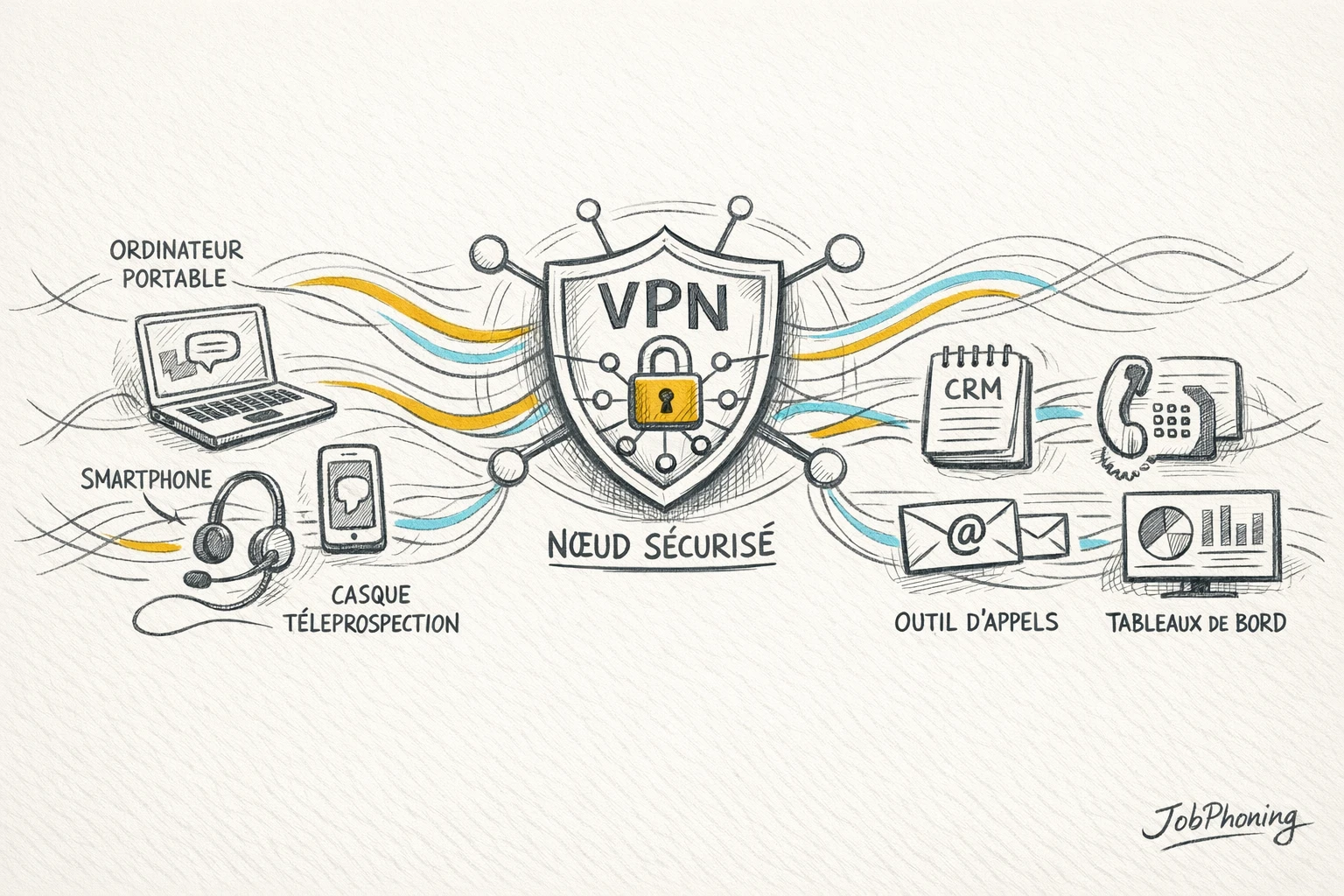

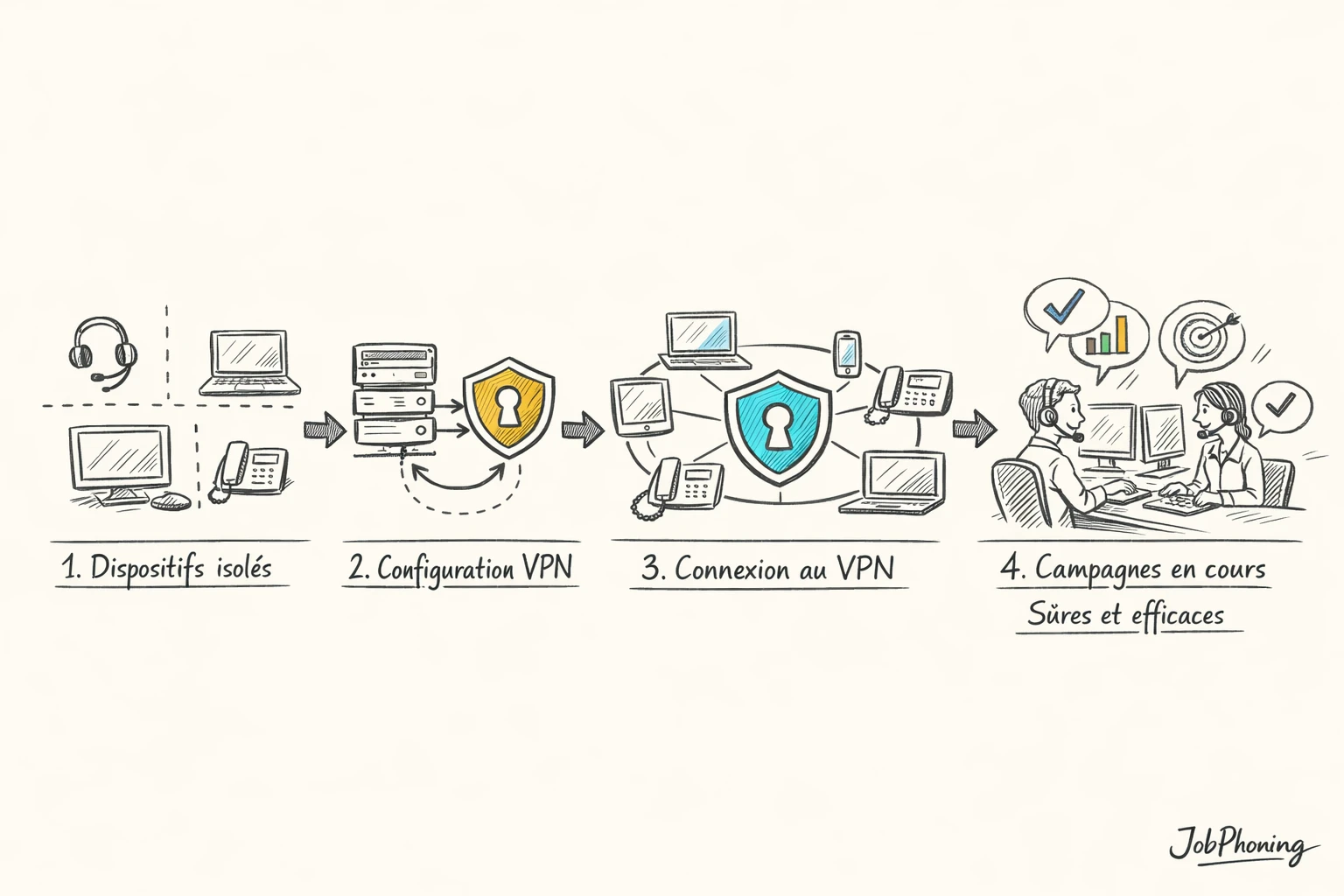

Protéger l’accès distant à vos outils de vente devient critique dès que vos équipes ne sont plus toutes au bureau. Dirigeants de PME B2B, directions commerciales et responsables de plateaux d’appels doivent organiser une téléprospection à distance efficace sans exposer leurs données clients. Imaginez une société de services avec dix téléopérateurs en télétravail qui traitent chacun 150 appels par jour : fichiers prospects, scripts, historiques d’échanges et enregistrements circulent en permanence entre domicile, cloud et un outil comme JobPhoning. Sans VPN sécurisé ni règles claires, chaque connexion Wi‑Fi domestique ou public devient un point de fragilité pour votre capital commercial. Les décideurs qui veulent renforcer la sécurité autour de leur logiciel de téléprospection ont besoin de repères concrets pour choisir des solutions adaptées, définir des règles d’usage à distance et sécuriser chaque connexion sans alourdir le travail quotidien. L’enjeu : garder un dispositif flexible, pilotable et compatible avec les exigences de conformité actuelles.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection