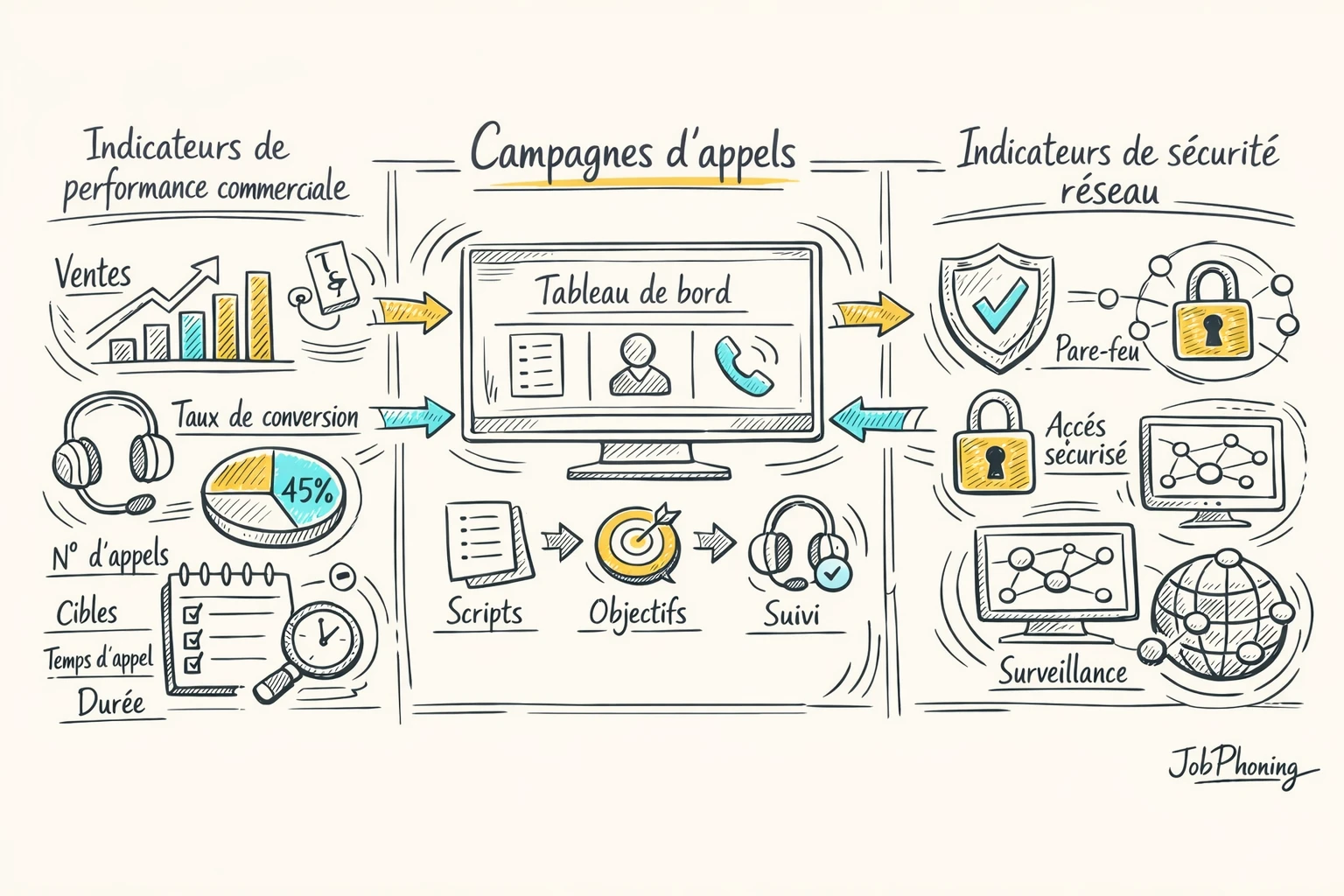

Sécuriser le réseau autour de vos appels commerciaux, c’est protéger le cœur de votre activité. Dans beaucoup d’équipes B2B, votre logiciel de téléprospection s’appuie sur une infrastructure éclatée : postes au siège, ordinateurs personnels en télétravail, connexions Wi-Fi de coworking. Il suffit qu’un téléopérateur réalise 200 appels par jour depuis un hotspot peu fiable pour exposer fichiers prospects, identifiants ou enregistrements d’entretien. Directeurs commerciaux, dirigeants de PME et responsables de centres d’appels doivent donc traiter la sécurité réseau comme un sujet de performance autant que de conformité. L’enjeu : disposer de règles claires pour l’usage d’un VPN sécurisé, encadrer les accès distants et éviter qu’une simple erreur technique ne compromette la protection données clients. Ce texte propose un cadre opérationnel pour renforcer la confidentialité de vos opérations d’appel sortant, que vos équipes soient au bureau ou dispersées, et pour intégrer la sécurité comme un réflexe quotidien autour de vos outils JobPhoning.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection