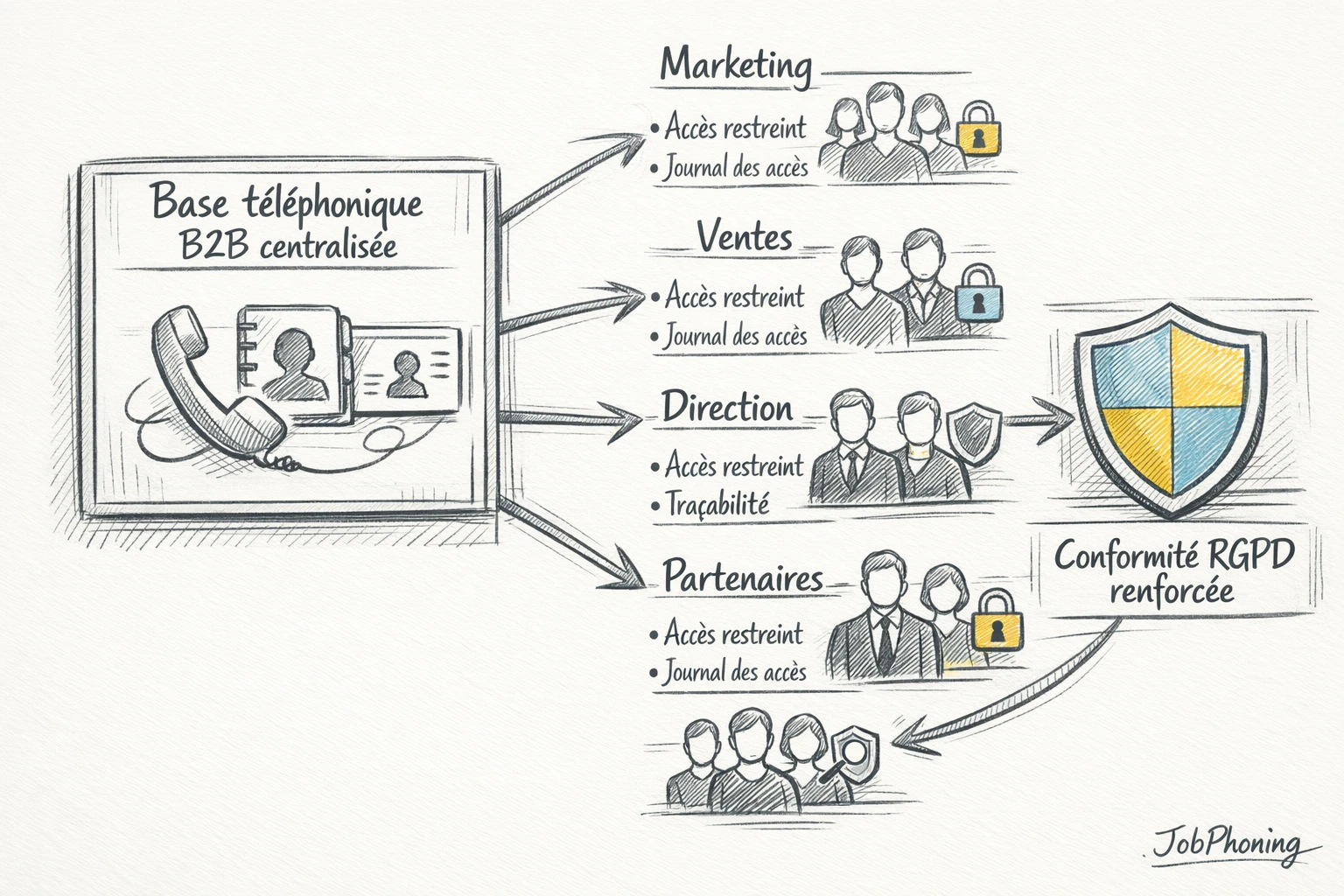

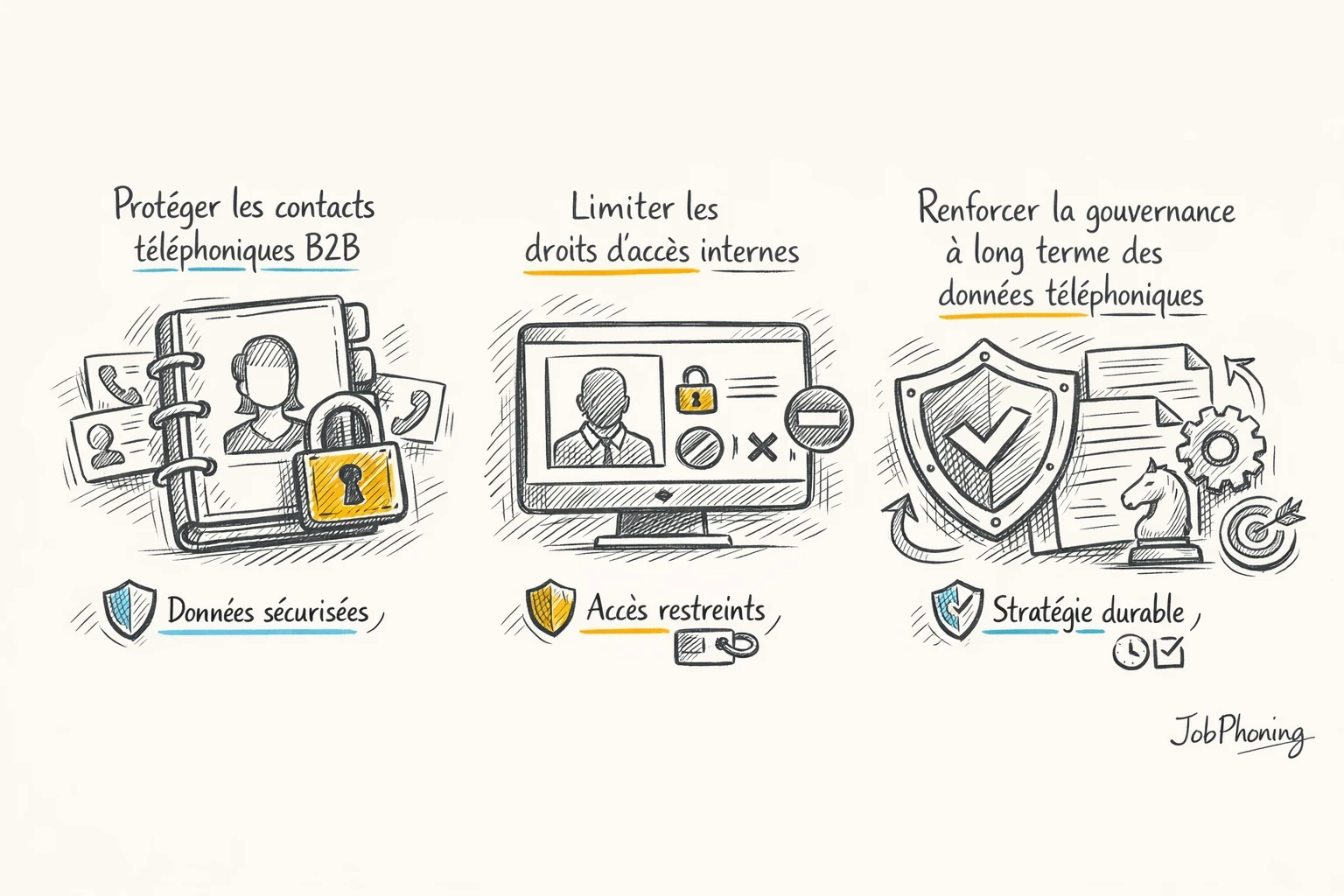

Protéger les numéros de téléphone de vos prospects n’est plus un sujet secondaire pour une structure de vente B2B. Cet enjeu concerne directement les directions commerciales, les dirigeants de PME et les responsables marketing qui pilotent une équipe de plusieurs commerciaux ou un plateau d’appels. Dans une entreprise de 15 vendeurs qui passent chacun 40 appels par jour, un simple fichier partagé mal contrôlé peut entraîner fuites de contacts, démarchages en doublon et tensions entre équipes. Ce contenu vous aide à considérer votre fichier téléphone B2B comme un actif à part entière : comment en renforcer la sécurité des données, structurer une gestion des accès claire entre marketing, ventes, direction et partenaires, et réduire les risques d’abus ou d’export sauvage. Vous y trouverez des repères concrets pour garder la maîtrise de vos bases, sécuriser votre téléprospection et aligner vos pratiques avec les exigences d’une téléprospection sécurisée, en cohérence avec les méthodes mises en œuvre par JobPhoning.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection