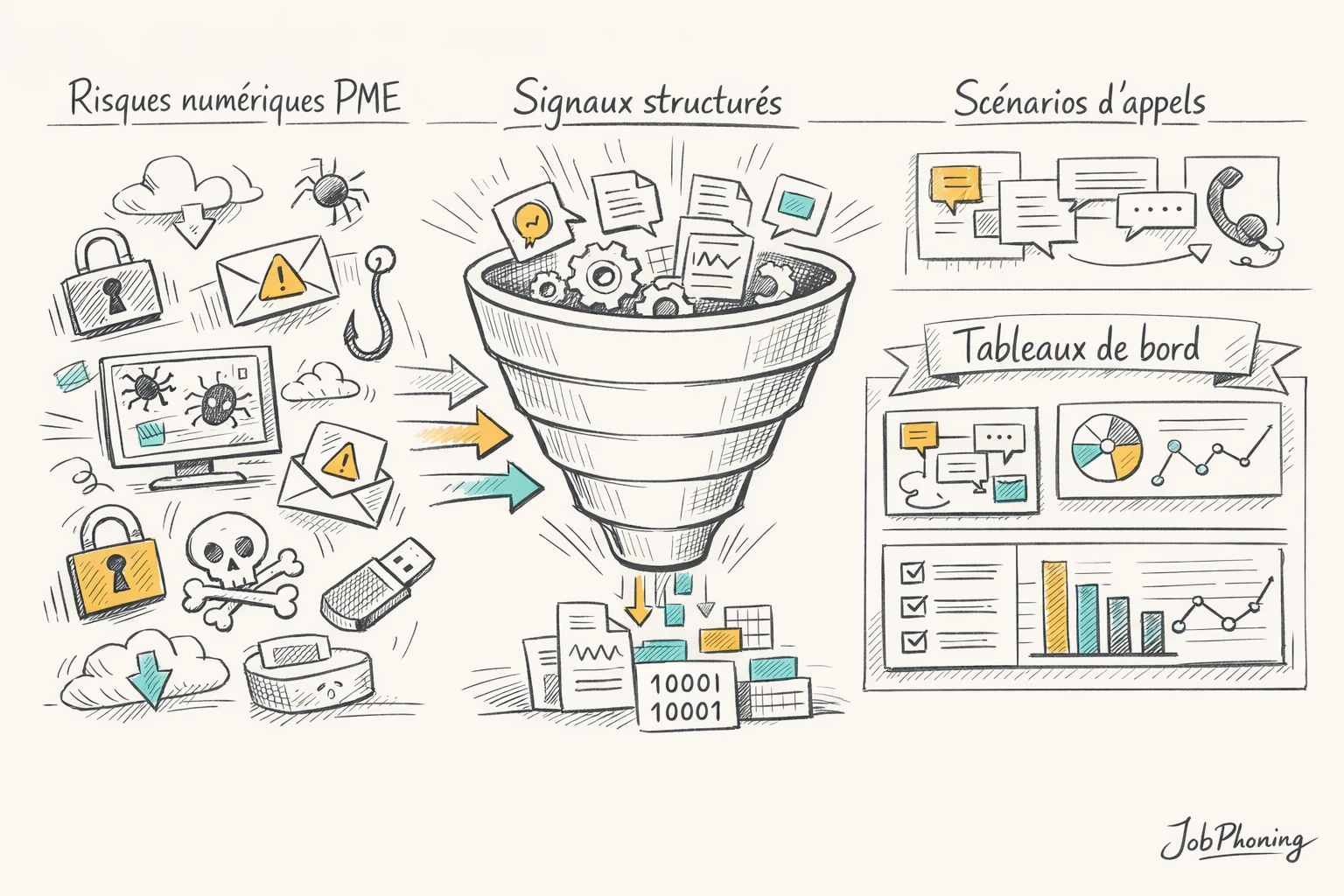

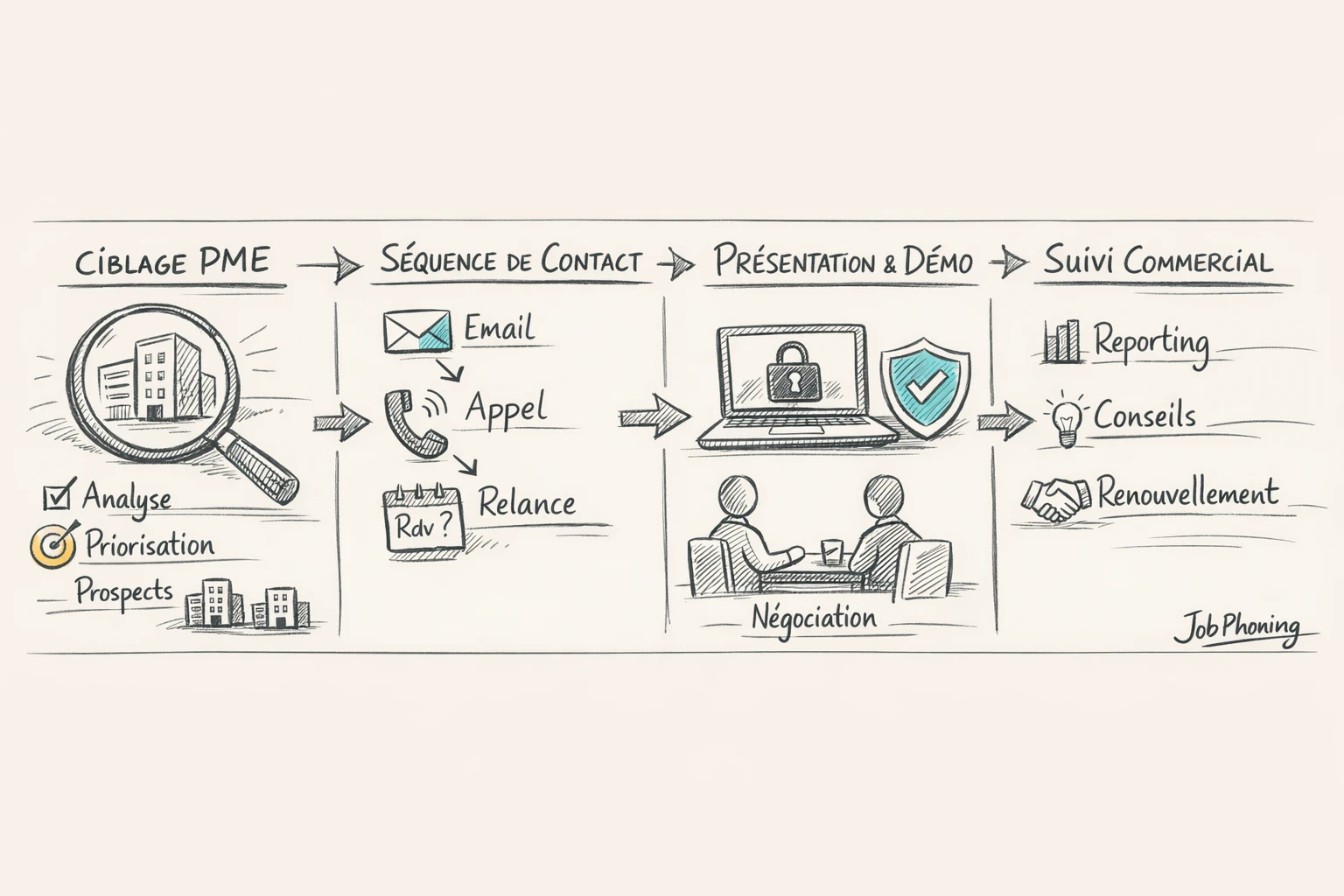

Prospecter les PME sur leurs enjeux de sécurité informatique est devenu un exercice délicat. Pour une direction commerciale d’éditeur, d’intégrateur ou d’ESN, décrocher dix minutes avec un dirigeant débordé qui « a déjà un antivirus » peut demander 50 à 80 appels sortants. Cet article s’adresse à ceux qui pilotent la prospection IT et doivent transformer ces quelques conversations en opportunités tangibles, sans dramatiser ni réciter un pitch produit. Vous y trouverez des repères pour mieux cibler les décideurs, identifier en quelques questions si la cybersécurité PME est gérée au minimum, correctement structurée ou laissée de côté, puis orienter l’échange vers les risques concrets de coupure, de vol de données ou de non-conformité. Objectif : structurer des appels plus courts, plus utiles, qui débouchent sur des rendez-vous vraiment pertinents et nourrissent votre pipeline commercial IT, que vos équipes appellent en direct ou s’appuient sur un dispositif externalisé comme JobPhoning.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection