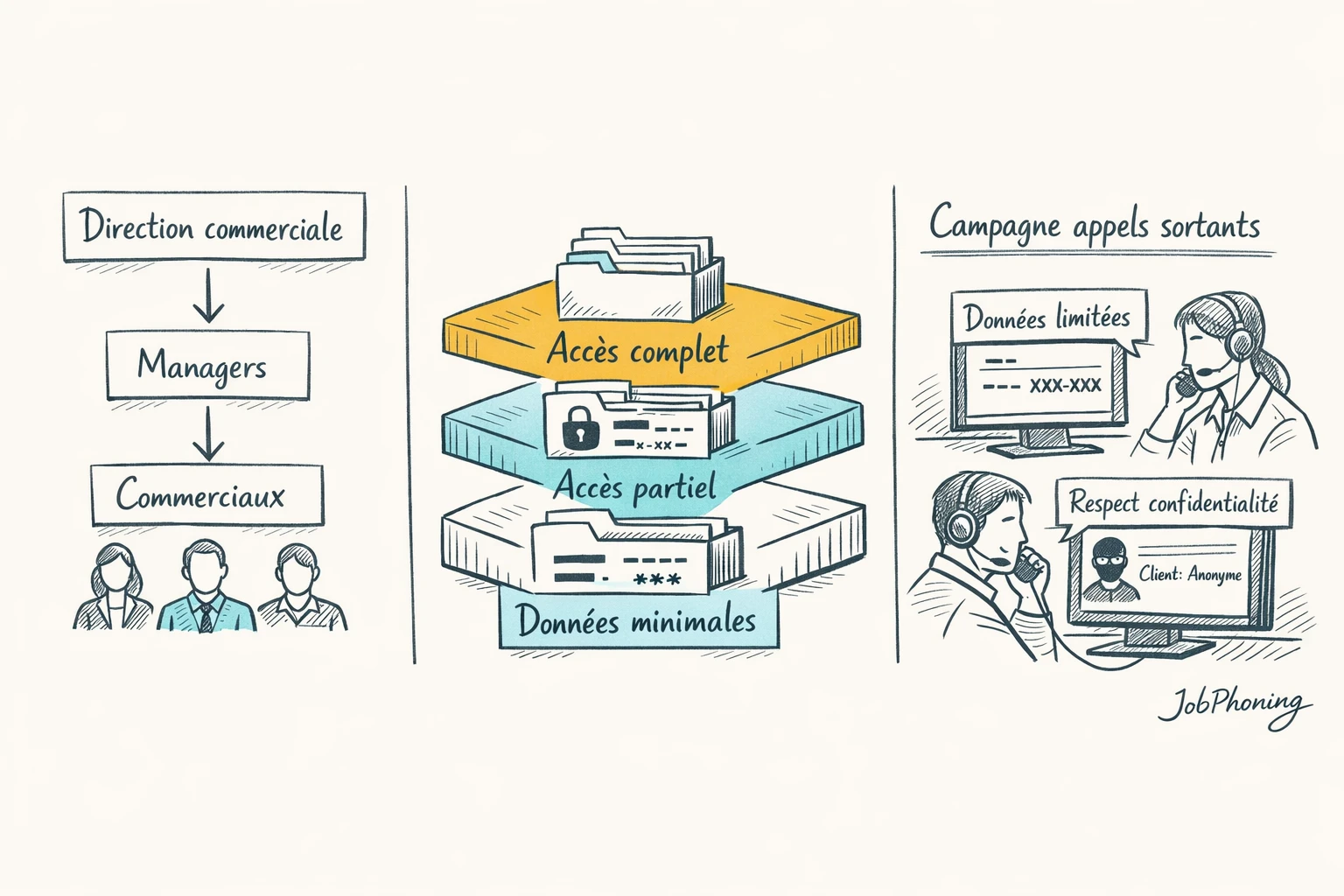

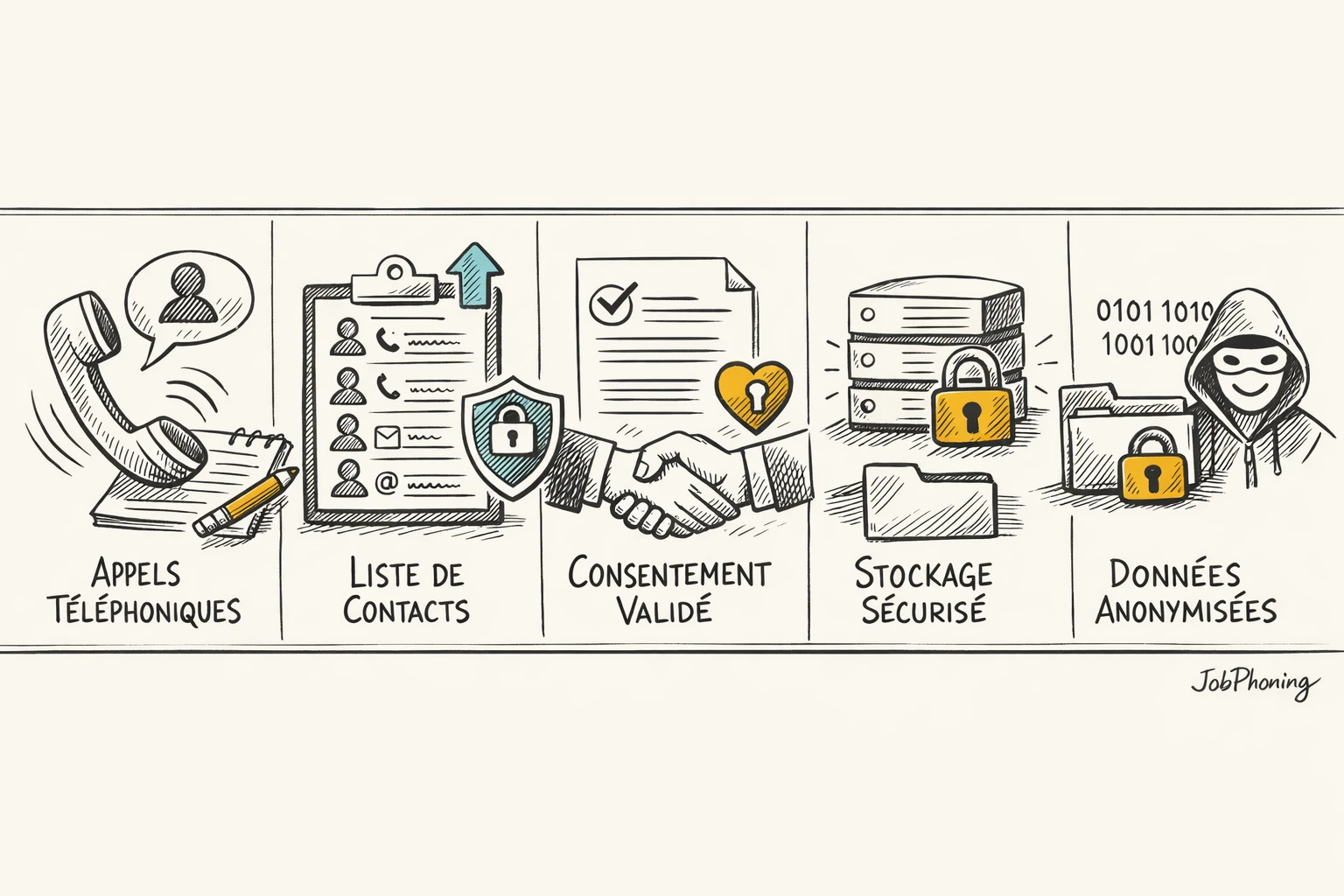

Protéger les informations confiées pendant vos appels commerciaux n’est plus une option. Ce sujet concerne directement les dirigeants de PME B2B, les directions commerciales et les responsables marketing qui pilotent des missions de téléprospection, en interne ou via des prestataires. Lorsque, par exemple, une PME industrielle confie à un partenaire 5 000 appels de qualification par trimestre, elle partage des fichiers riches et des conversations où circulent des noms, fonctions, adresses professionnelles ou projets stratégiques : la moindre fuite peut coûter cher en image et en confiance. Ces décideurs doivent concilier performance de leur téléprospection B2B et confidentialité des données, dans le respect de la conformité RGPD. Ils trouveront ici des repères concrets pour cadrer l’accès aux informations, sécuriser les fichiers transmis, définir des consignes claires aux téléopérateurs et choisir des partenaires, plateformes comme JobPhoning comprises, capables de tracer les appels et de limiter les risques sans casser la dynamique commerciale.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection