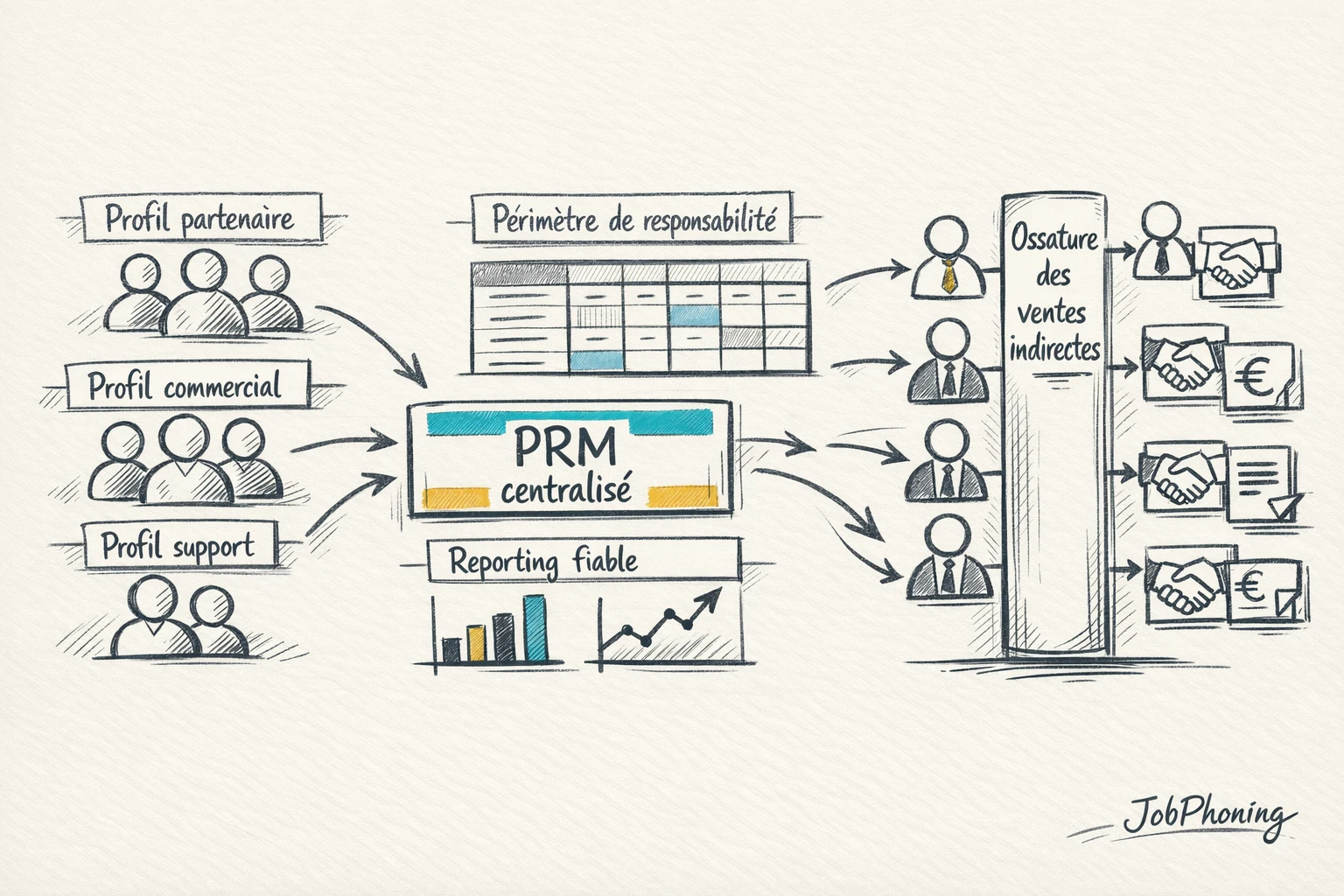

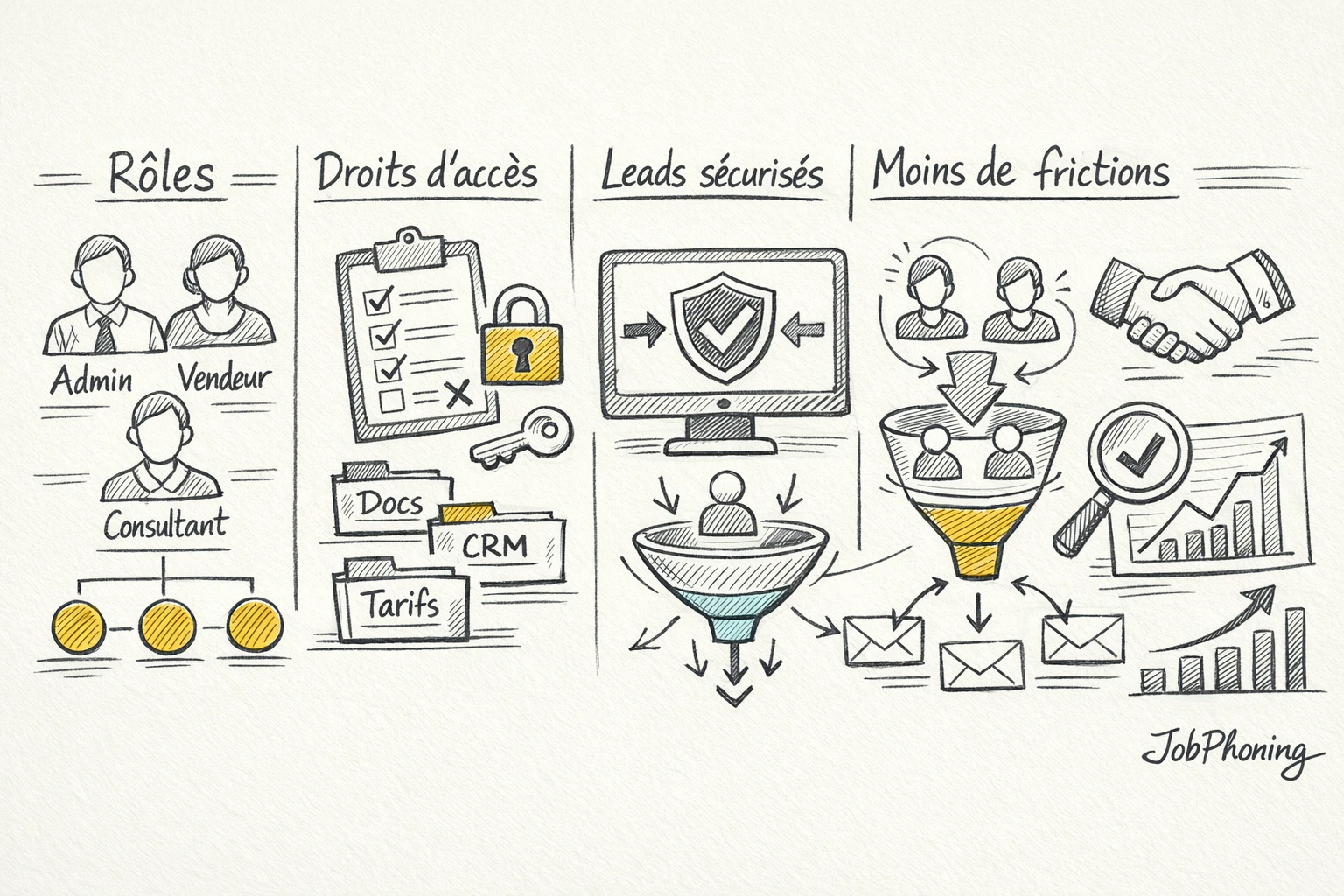

Partager la bonne information avec le bon partenaire, sans ouvrir tout votre système, c’est tout l’enjeu d’un logiciel PRM bien paramétré. Les premiers concernés sont les directions commerciales, responsables channel et dirigeants de PME B2B qui pilotent un réseau de revendeurs, distributeurs ou agents commerciaux. Imaginez un fabricant industriel qui reçoit 300 leads par mois via la prospection et le marketing : sans gestion des accès claire, un distributeur peut voir les contacts d’un autre, un commercial interne reprendre un compte déjà confié à un partenaire, et des données sensibles se retrouver hors contrôle. La définition précise des droits utilisateurs devient alors un levier de performance autant que de sécurité. L’enjeu pour vous : savoir structurer rôles, profils et niveaux d’accès pour mieux répartir les leads, suivre les rendez-vous, limiter les conflits de canal et intégrer des sources de leads comme JobPhoning sans fragiliser vos données.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection