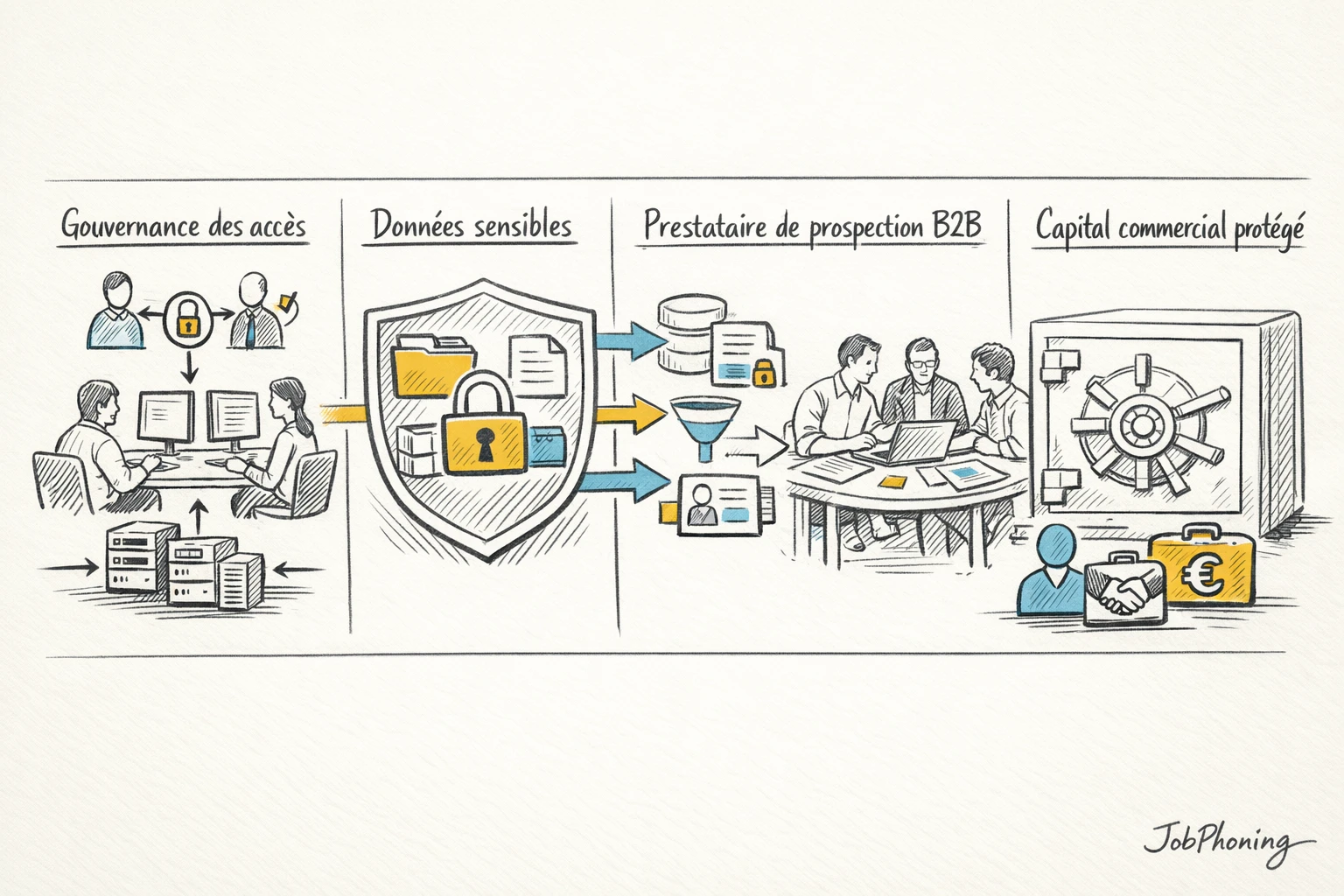

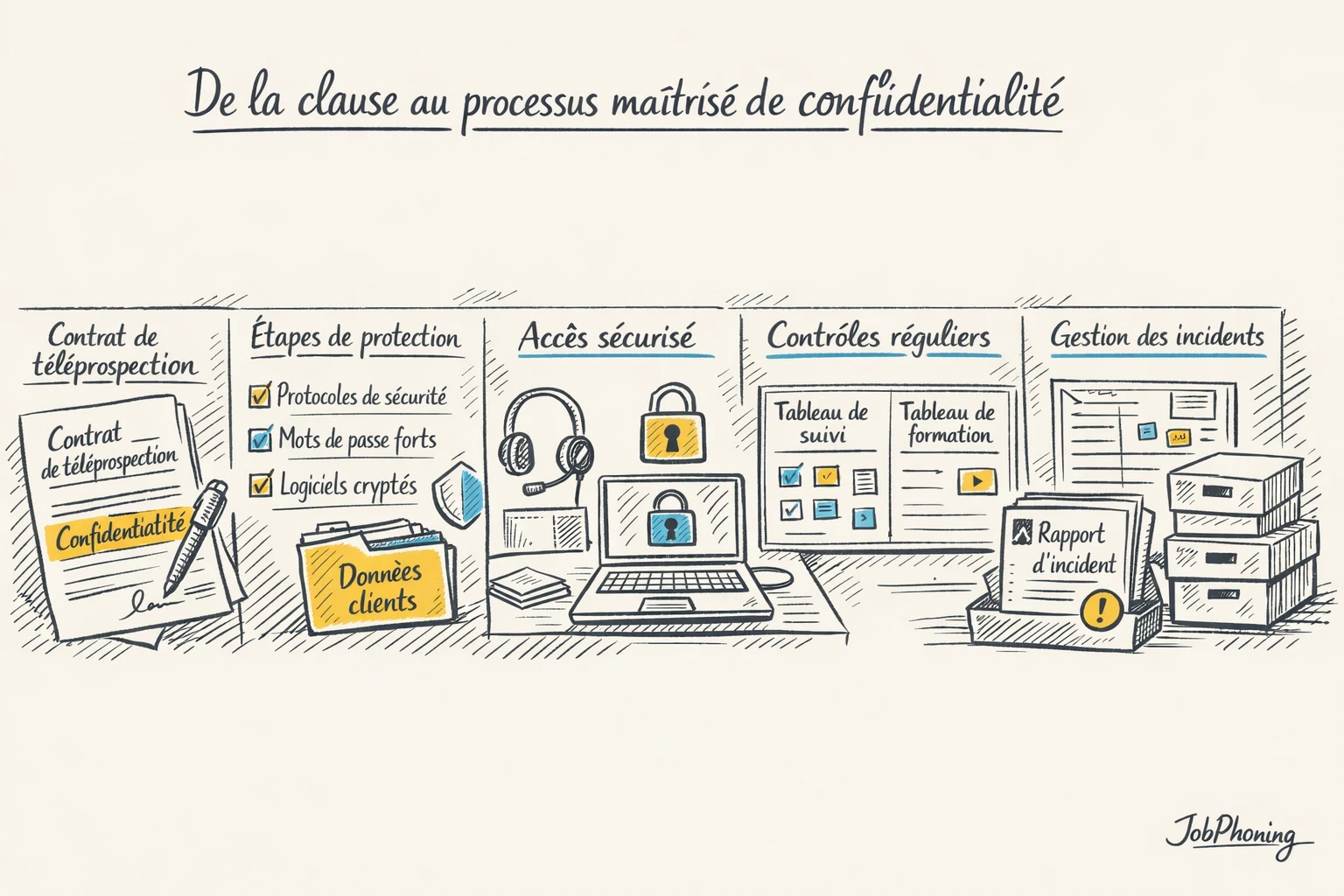

Confidentialité et téléprospection indépendante vont de pair : sans règles claires, chaque appel peut mettre vos informations commerciales en danger. Dirigeants de PME B2B, directions commerciales et responsables marketing sont directement concernés lorsqu’ils confient leurs fichiers et leurs scripts à un téléprospecteur indépendant. Imaginez un prestataire qui repart avec un fichier de 8 000 contacts, vos tarifs négociés et vos argumentaires : une simple erreur d’envoi ou un stockage non sécurisé peut suffire à exposer tout ce capital. Entre données clients sensibles, bases de contacts, notes de qualification et historique des échanges, la moindre fuite peut nuire à l’image de la marque, créer un risque de non-conformité ou avantager un concurrent. Ce contenu aide à poser un cadre : quels engagements exiger, quelles clauses de confidentialité prévoir, comment organiser les accès et les outils pour que la prospection téléphonique reste un levier de développement, et non une source de vulnérabilité, que vous travailliez en direct ou via une plateforme comme JobPhoning.

Profitez de 15j d’essai gratuit sur notre logiciel de téléprospection